Zero trust model eliminira implicitno povjerenje u mreži i zahtijeva kontinuiranu provjeru svakog korisnika i uređaja. Temelji se na principu nikad ne vjeruj, uvijek provjeri, bez obzira na lokaciju pristupa.

Također, štiti moderne distribuirane radne okoline uključujući rad od kuće i na dalinu, te cloud infrastrukturu. Zahtijeva kulturne i tehničke promjene unutar cijele organizacije.

Implementacija je postupan proces koji se ne može završiti preko noći. Prikladan je za organizacije svih veličina, od malih poduzeća do velikih korporacija. Pomaže u usklađivanju s regulatornim zahtjevima poput GDPR-a i NIS2 direktive.

Ni zaposlenici nisu sigurni

Zero trust model je sigurnosni okvir koji se temelji na jednostavnom ali snažnom principu:

Nikad ne vjeruj, uvijek provjeri!

Princip poručuje da niti jedan korisnik, uređaj, aplikacija ili mrežni tok podataka ne dobiva automatsko povjerenje, bez obzira na to nalazi li se unutar ili izvan korporativne mreže.

Niti jedna tvrtka se ne bi smjela oslanjat na jednu snažnu ogradu oko svoje mreže. Time Zero trust arhitektura tretira svaki zahtjev za pristupom kao potencijalno rizičan.

Svaki put kada korisnik želi pristupiti nekom resursu, sustav provjerava tko je taj korisnik, s kojeg uređaja pristupa, je li uređaj siguran, ima li korisnik pravo pristupa tom konkretnom resursu te je li kontekst pristupa uobičajen.

Model je posebno važan i primjenjiv za odjele koje čuvaju brojne podatke. Navest ćemo primjere odjela koji upravljaju ljudskim resursima i IT infrastrukturom. Ti odjeli zahtjevaju najvišu razinu zaštite.

Kratka povijest nastanka

Koncept modela Zero trust prvi je put formalizirao John Kindervag 2010. godine dok je radio kao glavni analitičar u istraživačkoj tvrtki Forrester Research.

Kindervag je prepoznao temeljnu slabost tadašnjeg pristupa mrežnoj sigurnosti, a to je bila pretpostavka da je sve što se nalazi unutar mrežnog perimetra automatski sigurno i pouzdano.

Forrester Research, globalno priznata istraživačka i savjetodavna tvrtka sa sjedištem u Cambridgeu u Massachusettsu, godinama je bila na čelu istraživanja tehnoloških trendova i poslovnih strategija.

Kindervagov rad unutar Forrestera postavio je temelje za ono što će postati jedan od najvažnijih sigurnosnih koncepata 21. stoljeća.

Forrester

Forrester je kroz svoj program Bold nastavio razvijati i promovirati zero trust filozofiju, čineći je dostupnom širem krugu organizacija i sigurnosnih stručnjaka.

Kindervagova ideja bila je revolucionarna u to vrijeme, ali nije odmah naišla na široko prihvaćanje.

Trebalo je gotovo desetljeće, nekoliko velikih sigurnosnih incidenata i globalnu pandemiju koja je potaknula masovni prelazak na udaljeni rad da bi zero trust sigurnost postala mainstream koncept.

Google je bio jedno od prvih velikih poduzeća koje je primijenilo princip Zero trust kroz svoj projekt BeyondCorp, pokrenut nakon napada Operation Aurora 2009. godine.

Američki Nacionalni institut za standarde i tehnologiju (NIST) objavio je 2020. godine specijalni dokument SP 800-207, koji je postao referentna točka za definiranje i implementaciju zero trust arhitekture.

Tradicionalni model nasuprot zero trustu

Da bismo bolje razumjeli zašto je zero trust model toliko važan, usporedit ćemo ga s tradicionalnim pristupom sigurnosti.

Tradicionalni model mrežne sigurnosti često se naziva dvorac i opkop. Zamislite srednjovjekovni dvorac. Oko njega je dubok opkop koji štiti sve unutra. Jednom kada netko prijeđe pokretni most i uđe u dvorac, može se slobodno kretati po svim prostorijama.

Ako ste unutra, znači da ste pouzdani.

Tvrtka se ne može oslanjati samo na vatrozid, VPN i ostale perimetarske kontrole. Jednom kada korisnik ili uređaj uđe u mrežu, dobiva relativno slobodan pristup internim resursima.

Zero trust model potpuno napušta tu logiku. Umjesto jednog perimetra, sigurnosne kontrole postavljaju se oko svakog pojedinog resursa.

Svaka prostorija u dvorcu ima vlastitu bravu, a svaki posjetitelj mora dokazati svoj identitet i opravdati razlog posjeta svaki put kada želi ući u novu prostoriju, čak i ako je upravo izašao iz susjedne.

Usporedba tradicionalnog i zero trust modela može se sažeti kroz nekoliko uočljivih razlika:

- Kod tradicionalnog modela povjerenje je implicitno unutar mreže, dok je kod zero trust modela povjerenje uvijek eksplicitno i nikad automatsko.

- Tradicionalni model fokusira zaštitu na perimetar mreže, a zero trust model štiti svaki pojedini resurs zasebno.

- Pristup je kod tradicionalnog modela širok nakon početne autentifikacije, dok je kod zero trust modela minimalan i dodjeljuje se prema potrebi.

- Nadzor se u tradicionalnom modelu provodi uglavnom na granici mreže, a u zero trust modelu kontinuirano i sveobuhvatno.

- Tradicionalni model polazi od pretpostavke da je unutar mreže sigurno, dok zero trust model pretpostavlja da se proboj već dogodio ili je moguć u svakom trenutku.

- Tradicionalni model prikladniji je za statične lokalne mreže, dok je zero trust model dizajniran za distribuirane i cloud okoline.

Principi zero trust sigurnosti

Zero trust arhitektura počiva na nekoliko temeljnih principa koji zajedno čine koherentan sigurnosni okvir.

Pročitajte o kojim se principima radi!

1. Eksplicitna verifikacija

Prvi i najvažniji princip zero trust sigurnosti nalaže da se svaki zahtjev za pristupom mora eksplicitno provjeriti. Autentifikacija i autorizacija se provode na temelju svih dostupnih podatkovnih točaka.

Sustav provjerava identitet korisnika, odnosno tko traži pristup i je li identitet potvrđen putem višefaktorske autentifikacije.

Provjerava se lokacija, to jest pristupa li korisnik s poznate ili nepoznate lokacije i postoje li geografske anomalije.

Nakon toga se analizira se zdravlje uređaja. Provjerava se je li uređaj ažuriran, ima li instalirane sigurnosne zakrpe i odgovara li sigurnosnim politikama organizacije.

Uzima se u obzir osjetljivost resursa kojem se pristupa i procjenjuje se zahtijeva li dodatnu razinu provjere. Prate se i anomalije, odnosno odstupa li obrazac pristupa od uobičajenog ponašanja korisnika.

Ovaj princip znači da čak i ako ste se prije pet minuta uspješno prijavili u jedan sustav, pristup drugom sustavu zahtijeva novu verifikaciju ako kontekst to nalaže.

2. Princip najmanje privilegije

Princip najmanje privilegije znači da svaki korisnik, uređaj i aplikacija dobiva samo onaj minimum pristupa koji im je potreban za obavljanje konkretne zadaće i ništa više od toga.

Princip govori da je pristup vremenski ograničen. Privilegije istječu nakon određenog razdoblja.

Podrazumijeva i pristup točno u trenutku potrebe. Time korisnik dobiva povišene ovlasti tek kada mu stvarno trebaju, a ne unaprijed za svaki slučaj.

Kontrola je granularna pa umjesto davanja pristupa cijeloj bazi podataka korisnik može vidjeti samo one zapise koji su mu relevantni. Pristupna prava periodički se pregledavaju i ukidaju ako više nisu potrebna.

Zamislite princip ovako. U hotelu ne dobivate univerzalni ključ koji otvara sve sobe.

Dobivate karticu koja otvara samo vašu sobu i to samo za vrijeme vašeg boravka. Isto načelo primjenjuje se u zero trust modelu.

3. Pretpostavka proboja

Ovaj princip možda zvuči pesimistično, ali je izuzetno praktičan.

Zero trust model polazi od pretpostavke da je proboj u sustav već moguć ili se već dogodio.

Umjesto da se sva energija usmjeri na sprječavanje proboja, što je nemoguće garantirati, organizacija se priprema na to da minimizira štetu kada se proboj dogodi.

Proboj pretpostavlja mikrosegmentaciju mreže, gdje se mreža dijeli na male izolirane segmente tako da napadač koji kompromitira jedan segment ne može automatski pristupiti drugima.

Znači i end-to-end enkripciju, gdje su podaci šifrirani u prijenosu i u mirovanju, čime se smanjuje vrijednost podataka za napadača čak i ako im pristupi.

4. Kontinuirani nadzor i validacija

Zero trust sigurnost nije jednokratna provjera na ulazu u sustav. Proces nadzora traje cijelo vrijeme dok korisnik koristi resurse. Sustav neprekidno analizira ponašanje korisnika, promjene u stanju uređaja, mrežne anomalije i kontekstualne signale.

Ako se tijekom sesije dogodi nešto sumnjivo, primjerice korisnik odjednom počne preuzimati neuobičajeno veliku količinu podataka ili pristupa resursima kojima inače ne pristupa, sustav može automatski zatražiti ponovnu autentifikaciju, ograničiti pristup ili u potpunosti blokirati sesiju.

5. Mikrosegmentacija

Mikrosegmentacija je ključna tehnika unutar zero trust arhitekture. Umjesto jedne velike ravne mreže gdje svi uređaji mogu komunicirati sa svima, mreža se dijeli na mnogo malih segmenata s precizno definiranim pravilima komunikacije.

Svaki segment ima vlastite sigurnosne politike i kontrole pristupa. Komunikacija između segmenata strogo je kontrolirana i nadzirana. Na taj način, čak i ako napadač uspije kompromitirati jedan segment, lateralno kretanje po mreži postaje iznimno teško.

Kako zero trust funkcionira

Razumjeli smo principe, ali kako zero trust model zapravo funkcionira u svakodnevnom radu?

Pogledajmo konkretne mehanizme koji čine ovu arhitekturu:

1. Verifikacija identiteta

Temelj svega je pouzdana identifikacija korisnika.

Korisnik mora dokazati svoj identitet putem kombinacije dvaju ili više faktora. Primjeri mogu biti lozinke ili PIN. Uglavnom, nešto što korisnik ima poput mobilnog uređaja, sigurnosnog tokena ili pametne kartice, te nešto što korisnik jest poput biometrijskog podatka kao što je otisak prsta ili prepoznavanje lica.

Osim samog identiteta, sustav provjerava i kontekst prijave.

Prijava iz Zagreba u deset ujutro izgleda drugačije od prijave iz nepoznate zemlje u tri ujutro, čak i ako su ispravni svi faktori autentifikacije.

2. Verifikacija uređaja

Sam identitet korisnika nije dovoljan. Zero trust arhitektura zahtijeva da i uređaj s kojeg se pristupa bude provjeren i usklađen sa sigurnosnim politikama.

Sustav provjerava je li operativni sustav ažuriran. Pregledava antivirusni softver i disk, te je li uređaj registriran u sustavu za upravljanje uređajima te je li uređaj kompromitiran.

Ako uređaj ne zadovoljava sigurnosne zahtjeve, pristup se može ograničiti ili potpuno blokirati, čak i ako je korisnikov identitet uspješno potvrđen.

3. Kontekstualno uvjetovan pristup

Već smo spomenuli da zero trust model donosi odluke o pristupu na temelju cjelokupnog konteksta, a ne samo identiteta.

Sustav uzima u obzir lokaciju korisnika, vrijeme pristupa, vrstu uređaja, osjetljivost traženog resursa, mrežu s koje se pristupa i uobičajene obrasce ponašanja korisnika.

Na temelju svih tih signala sustav dinamički određuje razinu pristupa.

Primjerice, korisnik koji pristupa s korporativnog laptopa iz ureda može dobiti puni pristup. Isti korisnik koji pristupa s privatnog mobitela iz kafića može dobiti samo pristup e-pošti, ali ne i financijskim izvještajima ili HR platformama s osobnim podacima zaposlenika.

4. Segmentacija mreže i enkripcija

Sav mrežni promet unutar zero trust okruženja tretira se kao nepouzdan. Komunikacija između servisa i aplikacija šifrira se end-to-end, a mrežna segmentacija osigurava da svaki resurs bude izoliran i zaštićen vlastitim sigurnosnim politikama.

Podaci su šifrirani i u mirovanju i u prijenosu. Čak i ako napadač uspije presresti komunikaciju ili pristupiti pohrani podataka, šifrirani podaci mu neće biti korisni bez odgovarajućih ključeva za dekriptiranje.

Tok pristupa u zero trust arhitekturi izgleda ovako:

Korisnik upućuje zahtjev za pristupom resursu. Sustav provjerava identitet korisnika putem višefaktorske autentifikacije. Zatim provjerava stanje uređaja.

Analizira kontekst uključujući lokaciju, vrijeme i ponašanje.

Politika pristupa, odnosno engine odluka, donosi odluku o odobravanju ili odbijanju pristupa. Ako je pristup odobren, kontinuirani nadzor prati sesiju tijekom cijelog trajanja.

Resursi kao što su aplikacije, podaci i servisi nalaze se u zasebnim mikrosegmentima, svaki s vlastitim kontrolama pristupa.

Prednosti zero trust modela

Smanjena površina napada

Primjenom principa najmanje privilegije i mikrosegmentacije zero trust arhitektura drastično smanjuje površinu napada.

Čak i ako napadač kompromitira jedan korisnički račun ili uređaj, ne može se slobodno kretati mrežom. Svaki sljedeći resurs zahtijeva novu autorizaciju, što čini lateralno kretanje iznimno teškim i znatno usporava napadača.

Bolja zaštita podataka

Zero trust sigurnost stavlja podatke u središte zaštite. Umjesto da se zaštita fokusira isključivo na mrežni perimetar, podaci se štite klasifikacijom, enkripcijom i granularnom kontrolom pristupa bez obzira na to gdje se nalaze.

Taj je podatak posebno važan u doba kada podaci žive u javnom oblaku, na mobilnim uređajima i u SaaS aplikacijama raspoređenim po cijelom svijetu.

Usklađenost s regulativom

Implementacija zero trust arhitekture može značajno olakšati proces dokazivanja usklađenosti prilikom revizija i inspekcija.

Također, standardi poput ISO 27001 prirodno se nadopunjuju sa zero trust principima.

Ovo je posebno relevantno za HR agencije i konzultantske tvrtke u Zagrebu i ostatku Hrvatske koje upravljaju velikim količinama osobnih podataka u ime svojih klijenata.

Poboljšana vidljivost i kontrola

Kontinuirani nadzor koji zahtijeva zero trust arhitektura daje organizacijama neviđenu razinu vidljivosti u to tko pristupa čemu, kada, s kojeg uređaja i na koji način.

Transparentnost pomaže u bržem otkrivanju prijetnji, učinkovitijem odgovoru na incidente i donošenju informiranijih odluka o sigurnosnim ulaganjima.

Primjer s terena

Forrester Research, tvrtka iz koje je potekao sam koncept zero trust modela, redovito objavljuje istraživanja koja potvrđuju pozitivne rezultate organizacija koje su prihvatile zero trust.

Prema njihovim analizama, organizacije koje sustavno implementiraju zero trust principe bilježe manje sigurnosnih incidenata, brže reagiraju na prijetnje i troše manje na saniranje šteta.

Kako implementirati zero trust

Implementacija zero trust modela nije projekt koji se završava u jednom koraku. To je postupna transformacija koja zahtijeva strateški pristup. Evo detaljnog vodiča kroz pet ključnih koraka.

Korak 1: Identificirajte zaštitnu površinu

Umjesto da pokušavate zaštititi cjelokupnu površinu napada što je gotovo nemoguće, zero trust pristup fokusira se na zaštitnu površinu, odnosno najvrednije i najosjetljivije resurse vaše organizacije.

Zaštitna površina obuhvaća ono što se u struci naziva DAAS. To su podaci, aplikacije, resursi i servisi.

Svatko mora za sebe identificirati koji su podaci najosjetljiviji. Na primjer, mogu biti osobni podaci korisnika, financijski izvještaji, intelektualno vlasništvo ili poslovne tajne.

Kod aplikacija morate prepoznati kritične poslovne aplikacije poput ERP sustava, CRM-a, sustava za e-bankarstvo ili internih portala.

Kod resursa identificirate ključne IT resurse poput servera, baza podataka, IoT uređaja ili industrijskih kontrolnih sustava. Kod servisa prepoznajete kritične mrežne servise poput DNS-a, DHCP-a, Active Directoryja i sličnih temeljnih servisa.

Praktični savjet za ovaj korak je da napravite detaljan inventar svih resursa. Klasificirajte ih prema osjetljivosti i poslovnoj kritičnosti. Započnite s resursima koji nose najviši rizik jer će vam to dati najbolji omjer ulaganja i smanjenja rizika.

Korak 2: Mapirajte tokove transakcija

Nakon što ste identificirali zaštitnu površinu, sljedeći korak je razumijevanje kako se podaci kreću kroz vašu organizaciju. Morate mapirati tko pristupa kojim resursima, na koji način, putem kojih aplikacija i uređaja.

Konkretno trebate dokumentirati kako korisnici pristupaju aplikacijama i podacima, koje aplikacije komuniciraju s kojima i koji su protokoli u upotrebi, ovisnosti između servisa i sustava, redovite obrasce korištenja za različite grupe korisnika te vanjske pristupne točke uključujući pristup poslovnih partnera i dobavljača.

Ovaj korak je izuzetno. Ako kristalno jasno ne razumijete tok podataka, ne možete postaviti učinkovite sigurnosne politike.

Mnoge organizacije su iznenađene koliko komunikacijskih putova otkriju tijekom ovog mapiranja. Pronađu zaboravljeni sustavi, nedokumentirane integracije i pristupne točke za koje nitko nije znao.

Korak 3: Izgradite zero trust arhitekturu

Na temelju zaštitne površine i mapiranih tokova transakcija sada možete početi graditi zero trust arhitekturu. U ovom koraku postavljate konkretne tehničke kontrole.

Mikrosegmentacija podrazumijeva podjelu mreže na logičke segmente oko svake zaštitne površine uz korištenje vatrozida sljedeće generacije kao segmentacijskih gatewaya.

Upravljanje identitetom zahtijeva implementaciju centraliziranog rješenja za upravljanje identitetom i pristupom s višefaktorskom autentifikacijom.

Kontrola pristupa znači definiranje granularnih politika pristupa prema principu najmanje privilegije. Nadzor i analitika podrazumijeva postavljanje sustava za prikupljanje logova, korelaciju sigurnosnih događaja i automatiziranu analizu ponašanja.

Nemojte pokušavati implementirati sve stavke odjednom!

Krenite s jednom zaštitnom površinom, naučite iz tog iskustva i postupno širite implementaciju na ostale resurse.

Korak 4: Kreirajte zero trust politike

Tehnologija bez jasnih politika ne služi mnogo. U ovom koraku definirate pravila koja upravljaju pristupom resursima.

Za svaki resurs unutar zaštitne površine trebate definirati tko smije pristupiti, s čega smije pristupiti uključujući odobrene tipove uređaja i njihovo minimalno sigurnosno stanje, kada smije pristupiti, kako smije pristupiti i zašto pristupa u smislu poslovnog opravdanja povezanog s ulogom korisnika.

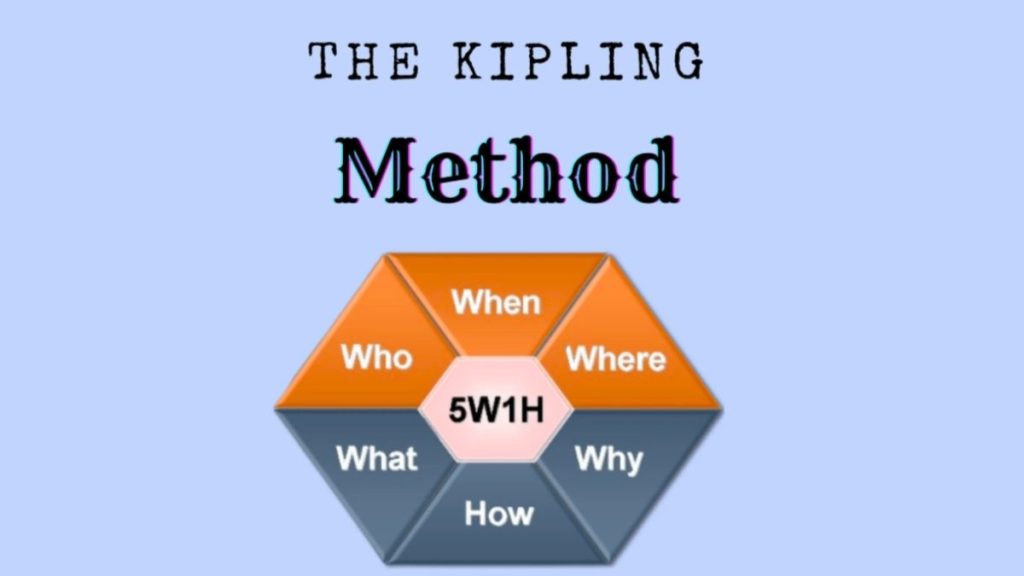

Za kreiranje ovih politika korisna je takozvana metoda Kipling koja pokriva pitanja tko, što, kada, gdje, zašto i kako, osiguravajući da se svaki aspekt pristupa detaljno razradi.

Korak 5: Nadzirite i održavajte

Zero trust model nije statičan. Jednom kada ga implementirate morate ga kontinuirano nadzirati, testirati i poboljšavati.

Morate redovito pregledavati logove i sigurnosna upozorenja, analizu ponašanja korisnika i otkrivanje anomalija.

K tome, neizbježna je periodička revizija pristupnih prava barem kvartalno, testiranje sigurnosnih kontrola kroz penetracijska testiranja.

Dodajmo na popis i ažuriranje politika u skladu s promjenama u organizaciji i novim prijetnjama te dokumentiranje naučenih lekcija i stalno poboljšavanje procesa.

Okvirni vremenski okvir implementacije izgleda otprilike ovako:

- Identifikacija zaštitne površine odvija se u prvom i drugom mjesecu.

- Mapiranje tokova transakcija odvija se u drugom i trećem mjesecu.

- Izgradnja arhitekture odvija se od trećeg do šestog mjeseca.

- Kreiranje politika odvija se od šestog do osmog mjeseca.

- Nadzor i održavanje kontinuirano traje od tog trenutka nadalje.

Naravno, vremenski okvir je okvirni i ovisi o veličini organizacije i složenosti okoline.

Prevladajte izazove!

Svaka implementacija nosi izazove. Evo najčešćih problema i načina kako im pristupiti.

Otpor zaposlenika je poprilično učestala pojava.

Dodatna autentifikacija i strože kontrole mogu frustrirati korisnike.

Rješenje je komunicirati razloge promjena, ulagati u edukaciju i osigurati da sigurnosne kontrole budu što manje nametljive u svakodnevnom radu.

Naslijeđeni sustavi predstavljaju problem jer stariji sustavi često ne podržavaju moderne autentifikacijske protokole.

Rješenje je koristiti proxy servise i API gatewaye za posredovanje između starih sustava i zero trust infrastrukture te postupno planirati migraciju ili zamjenu zastarjelih sustava.

Složenost implementacije je izazov jer zero trust model zahtijeva promjene u tehnologiji, procesima i kulturi. Rješenje je krenuti malim koracima, usredotočiti se na brze pobjede i postupno širiti obuhvat. Važno je postaviti realna očekivanja jer implementacija traje mjesecima, a potpuna zrelost postiže se godinama.

Vidimo da svaki problem ima svoje rješenje. No, još jedan izazov predstavlja nedostatak vještina. Kako da tvrtka uvede zero trust, ako zaposlenici nemaju prikladna znanja?

Ipak imamo rješenje i za taj izazov:

Educirajte svoje osoblje!

Na hrvatskom tržištu postoji rastući broj stručnjaka i konzultantskih tvrtki koje mogu pomoći u ovom procesu.

Posebne napomene

Implementacija zero trust modela u hrvatskim organizacijama nosi neke specifičnosti koje je vrijedno istaknuti.

Zero trust principi poput minimizacije pristupa podacima, bilježenja svih pristupnih aktivnosti i enkripcije osobnih podataka izravno podržavaju zahtjeve GDPR-a.

NIS2 direktiva, koja se primjenjuje na sve širi krug organizacija, dodatno naglašava potrebu za sustavnim upravljanjem kibernetičkom sigurnošću, a zero trust model pruža okvir koji zadovoljava te zahtjeve.

Za tvrtke koje se bave zapošljavanjem, HR konzaltingom i upravljanjem ljudskim resursima u Zagrebu i široj Hrvatskoj, zaštita osobnih podataka kandidata i zaposlenika nije samo tehnički izazov nego ključna poslovna odgovornost.

HR platforme sadrže osjetljive podatke poput životopisa, osobnih identifikacijskih brojeva, podataka o plaćama i zdravstvenih podataka. Zero trust model osigurava da tim podacima pristupaju samo ovlaštene osobe i to samo u mjeri koja je potrebna za obavljanje njihovog posla.

Dobra vijest je da zero trust model nije rezerviran samo za velike korporacije s ogromnim proračunima.

Mnoge komponente zero trust arhitekture dostupne su kao cloud servisi s modelom plaćanja prema korištenju, što ih čini pristupačnima i manjim organizacijama.

Cyber napadi danas su sve češći, a jedna sigurnosna greška često je dovoljna za ozbiljan problem. Tvrtke koje ulažu u zaštitu sustava i educiranje zaposlenika puno su spremnije nositi se s modernim prijetnjama i lakše čuvaju povjerenje klijenata.