Phishing je danas središnja točka kibernetičkih prijetnji u Hrvatskoj.

Ne radi se samo o subjektivnom dojmu. Podatak je potvrđen sigurnosnim analizama.

Vidimo da prema izvješćima Nacionalnog CERT-a, upravo phishing kampanje i različiti oblici online prijevara čine najveći udio prijavljenih incidenata u strukturi kibernetičkih događaja.

Nikako se ne radi o izoliranim događajima. Verizon Data Breach Investigations Report i analiza organizacije Anti-Phishing Working Group (APWG) već nekoliko godina bilježe kontinuirani rast phishing napada, uz milijune zabilježenih pokušaja kvartalno.

I u Hrvatskoj kibernetička scena prolazi kroz tihu, ali značajnu transformaciju.

Dok su prije nekoliko godina naslovnice punili masovni bot-napadi i automatizirane spam kampanje, današnji sigurnosni trendovi pokazuju drugačiji obrazac. Naime u prvom planu su manje vidljive automatizacije. Zato ima znatno više ciljanih prijevara, phishinga i napada usmjerenih na pojedince i organizacije.

Da se ne lažemo, automatizirani promet i dalje postoji. Prema podacima tvrtke Akamai:

Gotovo 42 % ukupnog web prometa čine botovi.

Ipak, financijska šteta i stvarni kompromisi sve češće proizlaze iz socijalnog inženjeringa, kompromitacije računa i krađe identiteta.

Drugim riječima, fokus se pomaknuo s infrastrukture na korisnika. I dok su vatrozidi i antivirusni sustavi i dalje važni, napadači su shvatili da je manipulacija povjerenjem često učinkovitija od tehničkog probijanja zaštite.

Botovi su evoluirali

Na prvi pogled moglo bi se zaključiti da je prijetnja botova u padu. No to nije sasvim točno.

Razlika je u tome što današnji botovi nisu više primarno usmjereni na masovni spam ili jednostavne DDoS napade. Dio su složenijih napadačkih lanaca.

Naime, koriste se za testiranje vjerodajnica (credential stuffing), automatizirano stvaranje lažnih računa ili prikupljanje podataka koji kasnije služe u phishing kampanjama.

Drugim riječima, botovi su postali infrastrukturni alat, a ne krajnji cilj napada.

Phishing kao dominantna prijetnja

Phishing već godinama predvodi listu kibernetičkih prijetnji. No, današnje kampanje značajno su sofisticiranije nego prije pet godina.

Izvještaji o sigurnosti pokazuju da je u 2025. zabilježeno više od milijun phishing napada po kvartalu, a broj raste iz godine u godinu.

No ono što zabrinjava nije samo količina, nego kvaliteta napada.

Personalizirani napadi

Generativna umjetna inteligencija omogućila je napadačima izradu jezično savršenih, uvjerljivih i personaliziranih poruka. No, kompromitirani e-mail danas može sadržavati ime primatelja, referencu na stvarni poslovni kontekst i precizno dizajniranu vizualnu kopiju legitimne web stranice.

Kaspersky i Group-IB u svojim izvješćima navode da su phishing kampanje 2025. sve češće uključivale personalizirane scenarije koji oponašaju interne komunikacije tvrtki ili poznatih brendova.

Multikanalni pristup

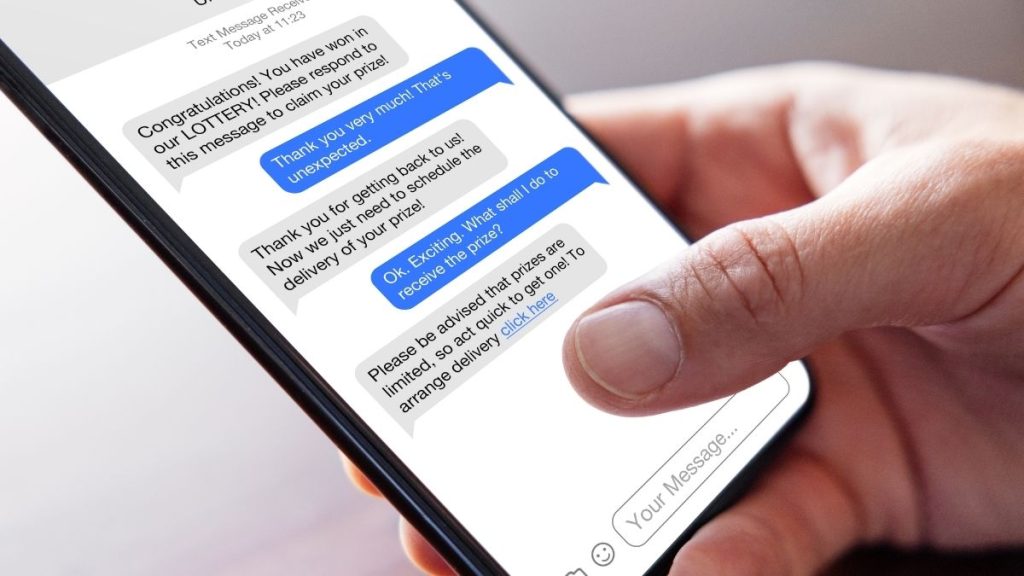

Phishing više nije ograničen na e-mail. Smishing (SMS phishing), vishing (glasovni phishing) i prijevare putem društvenih mreža čine sve veći udio napada.

Napadači kombiniraju više kanala kako bi povećali vjerodostojnost.

Na primjer, SMS poruka koja potvrđuje “e-mail obavijest” ili lažni poziv koji slijedi nakon klika na poveznicu.

Prijevare su isplativije od botova?

Jedan od glavnih razloga pomaka prema prijevarama je njihova izravna profitabilnost. Dok bot kampanje često služe kao sredstvo za generiranje prometa ili manipulaciju, phishing i investicijske prijevare rezultiraju neposrednim financijskim gubicima žrtava.

Prema FBI-jevom Internet Crime Reportu, globalni gubici od online prijevara premašuju 10 milijardi dolara godišnje, pri čemu su investicijske prijevare i kompromitacija poslovne e-pošte među najskupljim kategorijama.

Također, portal Chainalysis je procijenio da su kripto prijevare u 2025. generirale više od 17 milijardi dolara nezakonite dobiti.

Napadači ulažu tamo gdje je povrat najveći. Ljudi su ipak samo ljudi i naša lakovjernost i emocionalna reakcija se više isplati od tehničkog hakiranja.

Više prijava, više svijesti

Rast broja prijavljenih incidenata u Hrvatskoj ne znači nužno da je broj napada eksplodirao preko noći. Dio povećanja povezan je s većom razinom svijesti i boljim mehanizmima prijave.

Građani, ali i tvrtke sve češće prepoznaju sumnjive poruke i obraćaju se nadležnim tijelima. Pozitivan pomak je, dakle, vidljiv. Zahvaljujući bržoj reakciji imamo mogućnost preciznijeg praćenja trendova i bržu reakciju na probleme.

Ipak, činjenica da phishing i prijevare zauzimaju dominantno mjesto u statistici pokazuje da se sigurnosni izazovi premještaju s infrastrukture na korisnika.

Što tvrtke mogu napraviti?

Promjena obrasca napada znači da obrambene strategije moraju evoluirati.

Edukacija zaposlenika

Redovite simulacije phishing kampanja i edukacija zaposlenika sada su dio redovnog poslovanja. Vidimo da tvrtke koje provode kontinuirane sigurnosne treninge bilježe znatno manju stopu uspješnih kompromitacija.

Zero Trust pristup

Model “Zero Trust” pretpostavlja da nijedan korisnik ili uređaj nije automatski pouzdan. Pristup resursima temelji se na provjeri identiteta i konteksta, čime se smanjuje rizik lateralnog kretanja napadača.

Višefaktorska autentifikacija

Implementacija phishing-otpornih metoda autentifikacije (npr. FIDO2 ključevi) znatno otežava zlouporabu ukradenih vjerodajnica.

Napredna analitika

AI i strojno učenje koriste se za otkrivanje anomalija u ponašanju korisnika. Primjećuju neobične prijave, pristup iz novih zemalja ili neuobičajene aktivnosti koje mogu signalizirati kompromitaciju.

Prijetnje se mijenjaju brže nego ikad

Iako se može činiti da je broj botova u padu, stvarnost je drugačija.

Prijetnje su postale pametnije, ciljanije i profitabilnije. Phishing i online prijevare danas vodeći su oblik kibernetičkih napada. Tako se smatra radi kombinacije tehnološke sofisticiranosti i psihološke manipulacije.

Hrvatska prati globalni trend i sigurnosna kultura se mora razvijati paralelno s prijetnjama.

Naime, poruka može izgledati savršeno legitimno, a lažna web stranica identično originalu. Zato oprez, edukacija i višeslojna zaštita postaju temelj digitalne otpornosti.